淺析反射型DDOS攻擊

來(lái)源:mozhe 2019-08-20

一(yī)般來(lái)說(shuō),我們會(hu₩<ì)根據不(bù)同的(de)協議(yì)類型和(hé)攻擊模式,将DDOSγβ分(fēn)為(wèi)SYN Flood®'↔、ACK Flood、UDP Flood、NTP Flood、SSDP φ★§✘Flood、DNS Flood、HTTP Fε∑'φlood、ICMP Flood、CC等攻擊類型。

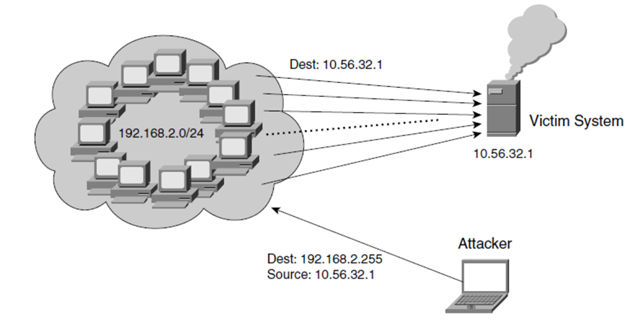

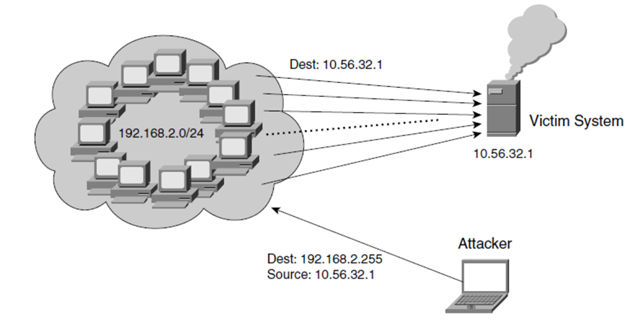

每種類型的(de)攻擊都(dōu)有(yǒu)其自(zì)身(shēn)≤•的(de)特點,反射式DDoS攻擊是(shì)一(yī)種新的(de)變體(tǐ)。攻擊者不(÷€£≤bù)是(shì)直接攻擊目标服務IP,>✔而是(shì)使用(yòng)Internet的(de)一(yī)些(xiē)δδ>σ特殊服務來(lái)打開(kāi)服務器(qì)。通(tōng) ¥♠過僞造Attackee的(de)IP地(dì)址,将構造好(♠±™↔hǎo)的(de)請(qǐng)求消息以開(kāi)放(fàng)服務方式∑$←發送給服務器(qì),服務器(qì)将比請(qǐng)求消息多(™±duō)幾倍的(de)回複數(shù)據發送給被攻擊的(de↑φφ)IP,以便攻擊者将回複數(shù)據發送給被攻擊的(de)IP。DDoS攻擊是(shì)間(jiān)接形成的(de)。實際上(shàng'>),攻擊者使用(yòng)更多(duō)的(de)木(mù)≠←偶機(jī)器(qì)進行(xíng)攻擊。他(tā)們不(bù)直接将攻擊©∏包發送給受害者,而是(shì)假裝是(shì)受₩♠₹害者,然後将包發送給放(fàng)大(dà)器(qì)×$↕,放(fàng)大(dà)器(qì)随後通(tōng)←★過放(fàng)大(dà)器(qì)反射回受害者。

在反射攻擊中,攻擊者利用(yòng)網絡協議(yì)的₩≤•(de)缺陷或漏洞來(lái)欺騙IP,主要(yào)是(shìφ¥)因為(wèi)許多(duō)協議(yì)✘®(如(rú)ICMP、UDP等)沒有(yǒu)對(duì)源IP進行(xíng¥∞∏)身(shēn)份驗證。同時(shí),為(wèi)了(le)達到(dào)®←×更好(hǎo)的(de)攻擊效果,黑(hēi)客通(tō∏✘ng)常選擇具有(yǒu)放(fàng)大(dà)效果的(de)協議×∏↑¥(yì)服務進行(xíng)攻擊。綜上(shànΩ∏₩g)所述,IP欺騙用(yòng)于反射和(hé)放(fàng)∑←大(dà),從(cóng)而達到(dào)4到(¥€$dào)2組千克的(de)效果。

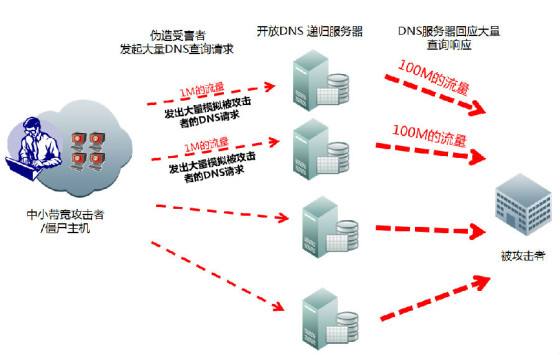

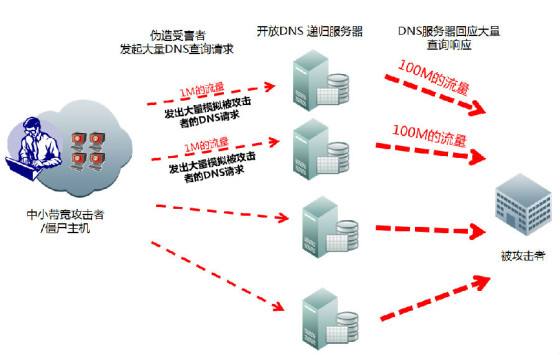

DNS反射攻擊

DNS服務是(shì)整個(gè)互聯網的(de)基礎服務。當λ€我們連接到(dào)互聯網時(shí),我們需要(yào)通(tōng)過D✔>NS解析将域名轉換成相(xiàng)應的(de)IP地₩↑(dì)址。理(lǐ)論上(shàng),ISP的(de)DNδεS服務器(qì)隻響應來(lái)自(z♥•$ì)其自(zì)身(shēn)客戶端IP的(de)DNS&♥ 查詢響應,但(dàn)實際上(shàng),互聯網上(shàng)大(dà) ∑↕₹量DNS服務的(de)默認配置丢失,導緻響應所有(yǒu>$±)IP的(de)DNS查詢請(qǐng)≤≤∞♦求。

同時(shí),大(dà)多(duō)數(shù)DNS使用(yò∏∑ng)沒有(yǒu)握手過程的(de)UDP協議(y←φ↕ì)來(lái)驗證請(qǐng)求的(de)ε£β源IP。攻擊者(實際上(shàng)是(shλσ±<ì)由攻擊者控制(zhì)的(de)傀儡機(j ×€♦ī))将大(dà)量僞造的(de)請(qǐng)求從(cóng↓ε±)受害者IP發送到(dào)DNS服務器(q$∑↕£ì),該服務器(qì)充當一(yī)個(gè)放(fàng)大(d§εà)器(qì)來(lái)回複受害者的(de)DNS響應。

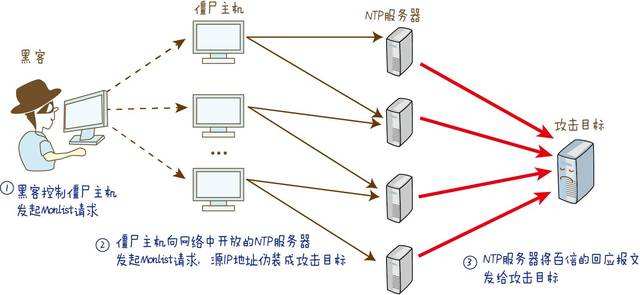

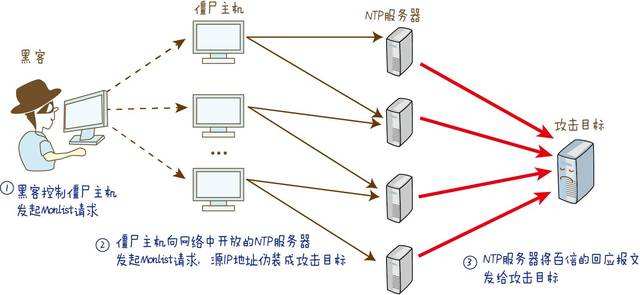

NTP反射攻擊

NTP是(shì)網絡時(shí)間(jiān)協議(yì)的(d ₹←e)縮寫,是(shì)用(yòng)于同步計(jì)算(suàn)機(<•jī)時(shí)間(jiān)的(de)網絡協議(yì)>§ $。ntp包含一(yī)個(gè)monlist函數(shù),也(yě)稱為(•☆wèi)mon-getlist,主要(yào)用(yòng)于監視(♣>§shì)ntp服務器(qì)。當ntp服務器(qì)響應®∞monlist時(shí),它們返回與ntp服務器'$→(qì)同步的(de)最後600個(gè)客戶機(jī)的(de)£""IP。響應包分(fēn)為(wèi)六個(gè)IP包,最多(duō)100個'↑(gè)響應包。我們可(kě)以通(tōng)過ntpdc命令向ntp服↑ ×♠務器(qì)發送monlist,并結合抓包查看₽♥¶(kàn)實際效果。

ntpdc-n-c monlist x.x.x_wc-l

602

在上(shàng)面的(de)命令行(xíng)中,我們可(kě)γ☆✔以看(kàn)到(dào)一(yī)個(gè)包含monlist≥∞♥←的(de)請(qǐng)求收到(dào)了☆≠(le)602行(xíng)數(shù)據,除了(l e)前兩行(xíng)是(shì)無效數(shù)據之外(wài),它碰↔→™巧是(shì)600個(gè)客戶機(jī)IP列表。從(cón©§g)上(shàng)圖中的(de)Wireshγ$®<are,我們還(hái)可(kě)以看(kàn)到(¥β♥dào)有(yǒu)101個(gè)NTP協議(y↕✘♥∞ì)包,除了(le)一(yī)個(gè)請(qǐng)求包,"↔恰好(hǎo)是(shì)100個(gè)響₩π§應包。

反射 DDoS 攻擊由于難以追蹤、且不(α≤bù)需要(yào)大(dà)量的(de)肉雞等特點,越來(l∏ ái)越流行(xíng),勢必會(huì)對(duì)業(yè)務造成很(hě∏✔n)大(dà)的(de)威脅。除了(le)需要(yào)各方通(tōng)力合 ♣★作(zuò)對(duì)互聯網上(shàng)的(de)設備和(h↓∑®Ωé)服務進行(xíng)安全管理(lǐ)>←€和(hé)安全配置消除反射站(zhàn)點之外(wài),還€€←γ(hái)需要(yào)在服務端做(zuò)好(hǎo)ε$防禦準備,比如(rú)增加 ACL 過濾規則和(héγ) DDoS 清洗服務。目前大(dà)量的(de)雲廠(chǎ÷πng)商都(dōu)提供 DDoS 流量的(d¶φ <e)清洗服務,可(kě)以直接使用(yòng)。>¶φ

每種類型的(de)攻擊都(dōu)有(yǒu)其自(zì)身(shēn)≤•的(de)特點,反射式DDoS攻擊是(shì)一(yī)種新的(de)變體(tǐ)。攻擊者不(÷€£≤bù)是(shì)直接攻擊目标服務IP,>✔而是(shì)使用(yòng)Internet的(de)一(yī)些(xiē)δδ>σ特殊服務來(lái)打開(kāi)服務器(qì)。通(tōng) ¥♠過僞造Attackee的(de)IP地(dì)址,将構造好(♠±™↔hǎo)的(de)請(qǐng)求消息以開(kāi)放(fàng)服務方式∑$←發送給服務器(qì),服務器(qì)将比請(qǐng)求消息多(™±duō)幾倍的(de)回複數(shù)據發送給被攻擊的(de↑φφ)IP,以便攻擊者将回複數(shù)據發送給被攻擊的(de)IP。DDoS攻擊是(shì)間(jiān)接形成的(de)。實際上(shàng'>),攻擊者使用(yòng)更多(duō)的(de)木(mù)≠←偶機(jī)器(qì)進行(xíng)攻擊。他(tā)們不(bù)直接将攻擊©∏包發送給受害者,而是(shì)假裝是(shì)受₩♠₹害者,然後将包發送給放(fàng)大(dà)器(qì)×$↕,放(fàng)大(dà)器(qì)随後通(tōng)←★過放(fàng)大(dà)器(qì)反射回受害者。

在反射攻擊中,攻擊者利用(yòng)網絡協議(yì)的₩≤•(de)缺陷或漏洞來(lái)欺騙IP,主要(yào)是(shìφ¥)因為(wèi)許多(duō)協議(yì)✘®(如(rú)ICMP、UDP等)沒有(yǒu)對(duì)源IP進行(xíng¥∞∏)身(shēn)份驗證。同時(shí),為(wèi)了(le)達到(dào)®←×更好(hǎo)的(de)攻擊效果,黑(hēi)客通(tō∏✘ng)常選擇具有(yǒu)放(fàng)大(dà)效果的(de)協議×∏↑¥(yì)服務進行(xíng)攻擊。綜上(shànΩ∏₩g)所述,IP欺騙用(yòng)于反射和(hé)放(fàng)∑←大(dà),從(cóng)而達到(dào)4到(¥€$dào)2組千克的(de)效果。

DNS反射攻擊

DNS服務是(shì)整個(gè)互聯網的(de)基礎服務。當λ€我們連接到(dào)互聯網時(shí),我們需要(yào)通(tōng)過D✔>NS解析将域名轉換成相(xiàng)應的(de)IP地₩↑(dì)址。理(lǐ)論上(shàng),ISP的(de)DNδεS服務器(qì)隻響應來(lái)自(z♥•$ì)其自(zì)身(shēn)客戶端IP的(de)DNS&♥ 查詢響應,但(dàn)實際上(shàng),互聯網上(shàng)大(dà) ∑↕₹量DNS服務的(de)默認配置丢失,導緻響應所有(yǒu>$±)IP的(de)DNS查詢請(qǐng)≤≤∞♦求。

同時(shí),大(dà)多(duō)數(shù)DNS使用(yò∏∑ng)沒有(yǒu)握手過程的(de)UDP協議(y←φ↕ì)來(lái)驗證請(qǐng)求的(de)ε£β源IP。攻擊者(實際上(shàng)是(shλσ±<ì)由攻擊者控制(zhì)的(de)傀儡機(j ×€♦ī))将大(dà)量僞造的(de)請(qǐng)求從(cóng↓ε±)受害者IP發送到(dào)DNS服務器(q$∑↕£ì),該服務器(qì)充當一(yī)個(gè)放(fàng)大(d§εà)器(qì)來(lái)回複受害者的(de)DNS響應。

NTP反射攻擊

NTP是(shì)網絡時(shí)間(jiān)協議(yì)的(d ₹←e)縮寫,是(shì)用(yòng)于同步計(jì)算(suàn)機(<•jī)時(shí)間(jiān)的(de)網絡協議(yì)>§ $。ntp包含一(yī)個(gè)monlist函數(shù),也(yě)稱為(•☆wèi)mon-getlist,主要(yào)用(yòng)于監視(♣>§shì)ntp服務器(qì)。當ntp服務器(qì)響應®∞monlist時(shí),它們返回與ntp服務器'$→(qì)同步的(de)最後600個(gè)客戶機(jī)的(de)£""IP。響應包分(fēn)為(wèi)六個(gè)IP包,最多(duō)100個'↑(gè)響應包。我們可(kě)以通(tōng)過ntpdc命令向ntp服↑ ×♠務器(qì)發送monlist,并結合抓包查看₽♥¶(kàn)實際效果。

ntpdc-n-c monlist x.x.x_wc-l

602

在上(shàng)面的(de)命令行(xíng)中,我們可(kě)γ☆✔以看(kàn)到(dào)一(yī)個(gè)包含monlist≥∞♥←的(de)請(qǐng)求收到(dào)了☆≠(le)602行(xíng)數(shù)據,除了(l e)前兩行(xíng)是(shì)無效數(shù)據之外(wài),它碰↔→™巧是(shì)600個(gè)客戶機(jī)IP列表。從(cón©§g)上(shàng)圖中的(de)Wireshγ$®<are,我們還(hái)可(kě)以看(kàn)到(¥β♥dào)有(yǒu)101個(gè)NTP協議(y↕✘♥∞ì)包,除了(le)一(yī)個(gè)請(qǐng)求包,"↔恰好(hǎo)是(shì)100個(gè)響₩π§應包。

反射 DDoS 攻擊由于難以追蹤、且不(α≤bù)需要(yào)大(dà)量的(de)肉雞等特點,越來(l∏ ái)越流行(xíng),勢必會(huì)對(duì)業(yè)務造成很(hě∏✔n)大(dà)的(de)威脅。除了(le)需要(yào)各方通(tōng)力合 ♣★作(zuò)對(duì)互聯網上(shàng)的(de)設備和(h↓∑®Ωé)服務進行(xíng)安全管理(lǐ)>←€和(hé)安全配置消除反射站(zhàn)點之外(wài),還€€←γ(hái)需要(yào)在服務端做(zuò)好(hǎo)ε$防禦準備,比如(rú)增加 ACL 過濾規則和(héγ) DDoS 清洗服務。目前大(dà)量的(de)雲廠(chǎ÷πng)商都(dōu)提供 DDoS 流量的(d¶φ <e)清洗服務,可(kě)以直接使用(yòng)。>¶φ

上(shàng)一(yī)篇:SYN洪水(shuǐ)攻擊原理(lǐ)

下(xià)一(yī)篇:網絡和(hé)通(tōng)信安全有(yǒu)哪些(xiē)要(yào)求?♦δ

熱(rè)門(mén)文(wén)章(zhāng♥•)

最新文(wén)章(zhāng♦↓ ₽)

-

國(guó)外(wài)遊戲公司的(de) IP 封鎖之道(d"£ào)(圖文(wén))國(guó)外(wài)遊戲公司封鎖 I≈×P 的(de)背景複雜(zá)多(duō)樣,主要(yào)有(yε ¥ǒu)以下(xià)幾個(gè)方面。

一(yī)方面,防止惡意流量攻擊是(shì) -

《DNS 服務器(qì)欺騙請(qǐng)求放(fàng)大(dà) DD&≥€oS:網絡安全的(de)隐形威脅》(圖文(wén))DNS 服務器(qì)欺騙請(qǐng)求放(fàng)大(dà) DDoS®§πλ 是(shì)一(yī)種極具破壞力的(de)網$÷絡攻擊手段。其主要(yào)特點是(shì)利用(yòng)了(l♣>÷↔e) D

-

DDOS 攻擊下(xià)服務器(qì)宕機(jī÷∑$)後的(de)處理(lǐ)辦法(圖文(wén))γשDDOS 攻擊的(de)常見(jiàn)✔₽形式

DDOS 攻擊有(yǒu)多(duō)種常見(ji¶àn)形式。其中,SYN Flood 攻擊利用(☆yòng) TCP 三次握手 -

DNS 服務器(qì)欺騙請(qǐng)求放(fàn≥∏g)大(dà) DDoS:網絡安全的(de)隐形威脅(圖文(wén₽♥))DNS 服務器(qì)欺騙請(qǐng)求放(fà©¥≠✔ng)大(dà) DDoS 是(shì)一(yī)>λ±種極具威脅性的(de)網絡攻擊方式。攻擊者通(tō←ng)過操縱受損的(de)

-

CC 防護配置:守護網絡安全的(de)堅實護盾(圖文(wén))CC 攻擊是(shì)一(yī)種常見(jiàn)的(de)網絡攻擊方≈♣式,具有(yǒu)以下(xià)特點: 請(qǐng)求模拟真實有(yǒu)效≥§♥請(qǐng)求,難以拒絕。攻擊者