大(dà)流量的(de)DDOS攻擊,應該如(rú)何防禦?©↔₹

來(lái)源:mozhe 2021-01-17

DDOS的(de)産生(shēng):最早可(kě)追述到(dà₩₹¶≈o)1996年(nián)最初,在中國(guó)2002年(ni δ ¥án)開(kāi)始頻(pín)繁出現(xià ≥n),2003年(nián)已經初具規模。後來(lái)由于寬帶的(de)普'¥★及,很(hěn)多(duō)網站(zhàn)開(kāi)始盈利,♣£₹其中很(hěn)多(duō)非法網站(zhàn)利潤巨大(dà),∑→φ©造成同行(xíng)之間(jiān)互相(xià©∞ ng)攻擊,還(hái)有(yǒu)一(yī)部分(fēn)人('¥≈rén)利用(yòng)網絡攻擊來(lái)敲詐錢(qiá≈ n)财。同時(shí)windows 平台的(de×∞δ)漏洞大(dà)量的(de)被公布, 流β↓氓軟件(jiàn),病毒,木(mù)馬大(dà×<)量充斥著(zhe)網絡,有(yǒu)些(xiē)技(jì)術(shùδ§∏☆)的(de)人(rén)可(kě)以很(hěσ♠n)容易非法入侵控制(zhì)大(dà)量的(de)個(gè)人(♥rén)計(jì)算(suàn)機(jī₽™)來(lái)發起DDoS攻擊從(cóng)中謀利。攻擊已經成為(wèi)•±互聯網上(shàng)的(de)一(yīπ✔≤β)種最直接的(de)競争方式,而且收入非常高(gāo),利益的(de)驅使下ε←←(xià),攻擊已經演變成非常完善的(de)産業£✔(yè)鏈。通(tōng)過在大(dà)流量網站(zh≠∞àn)的(de)網頁裡(lǐ)注入病毒木(mù)馬,木(mù)馬可(k×"ě)以通(tōng)過windows平台的(de >Ω&)漏洞感染浏覽網站(zhàn)的(de)人(rén),一(yī)旦中了(l↑$®βe)木(mù)馬,這(zhè)台計(jì)算←©(suàn)機(jī)就(jiù)會(h∑↕uì)被後台操作(zuò)的(de)人(rén)控制(₩> >zhì),這(zhè)台計(jì)算(su←→↔πàn)機(jī)也(yě)就(jiù)成了(le)所謂的↓π≠✘(de)肉雞,每天都(dōu)有(yǒu)人(rén)專門(α★←mén)收集肉雞然後以幾毛到(dào)幾塊的(d•®e)一(yī)隻的(de)價格出售,因為(wèi)利益需要(∞÷↓yào)攻擊的(de)人(rén)就(jiù)會(huì)購(gòu)×$ λ買,然後遙控這(zhè)些(xiē)肉雞攻擊服務器(qì)。

DDOS的(de)主要(yào)幾個(gè)攻擊類型

DDOS的(de)主要(yào)幾個(gè)攻擊類型

SYN變種攻擊

發送僞造源IP的(de)SYN數(shù)↑$據包但(dàn)是(shì)數(shù)據包不(b←π→ù)是(shì)64字節而是(shì)上(sπ♦׶hàng)千字節這(zhè)種攻擊會(huì©✔♣÷)造成一(yī)些(xiē)防火(huǒ)牆處理 ¶(lǐ)錯(cuò)誤鎖死,消耗服務器(qì)CPU內(nèi)存 ≈的(de)同時(shí)還(hái)會(huì)堵βφ塞帶寬。TCP混亂數(shù)據包攻擊

發送僞造源IP的(de)

TCP數(shù)據包,TCP頭的(de)TCP Flags ♠Ωσ部分(fēn)是(shì)混亂的(de)可(kě)能(nénδ₽↕Ωg)是(shì)syn ,ack ,syn+ack ,syn+rst等•等,會(huì)造成一(yī)些(xiē)防火(huǒ☆♥±✔)牆處理(lǐ)錯(cuò)誤鎖死,消耗服務器(qì)CPU內(nèi)存的¶↑$(de)同時(shí)還(hái)會(huì)堵塞帶寬€<。

針對(duì)用(yòng)UDP協議(yì)的(de)攻擊

很(hěn)多(duō)聊天室,視(shì)頻∏≠✔(pín)音(yīn)頻(pín)軟件(jiàn×γ),都(dōu)是(shì)通(tōng)過UDP數(sh≤✘ù)據包傳輸的(de),攻擊者針對(duì)分(fēn)析要(yào)$★₩λ攻擊的(de)網絡軟件(jiàn)協議(yì),發送和(hé)正常數(sh♣↓ ù)據一(yī)樣的(de)數(shù)據包,這(zhè)種攻擊非常難≤™防護,一(yī)般防護牆通(tōng)過攔截攻擊數(sh₩→✘ù)據包的(de)特征碼防護,但(dàn)是(shì)這(zhαα≤è)樣會(huì)造成正常的(de)數(shù)據包也(y≤↕₩ě)會(huì)被攔截,針對(duì)WEB Server的(de)多(duδ≤÷♦ō)連接攻擊

通(tōng)過控制(zhì)大(dà)量肉雞同時(shí)連接©π訪問(wèn)網站(zhàn),造成網站(zhàn)無法處理(lǐ©&≤)癱瘓,這(zhè)種攻擊和(hé)正常訪問(wèn>)網站(zhàn)是(shì)一(yī)樣的(de),隻是(shì)瞬間(¶ jiān)訪問(wèn)量增加幾十倍甚至上(shàng)百倍,有♠★¥(yǒu)些(xiē)防火(huǒ)牆可(kě)以通(tōng)過£☆限制(zhì)每個(gè)連接過來(lái)的(de)IP↔±♦ε連接數(shù)來(lái)防護,但(dàn)是(shλ♣ε±ì)這(zhè)樣會(huì)造成正常用(yòng)戶稍£ £微(wēi)多(duō)打開(kāi)幾次網站(zhà<×n)也(yě)會(huì)被封,針對(duì)WEB Se ₹"rver的(de)變種攻擊

通(tōng)過控制(zhì)大(dà)量肉雞同時(s™®∑♦hí)連接訪問(wèn)網站(zhàn),一(≥↓✔yī)點連接建立就(jiù)不(bù)斷≥→≈開(kāi),一(yī)直發送發送一(yī)些•♠≠(xiē)特殊的(de)GET訪問(wèn)請(qǐng)求$ 造成網站(zhàn)數(shù)據庫或者某些(xiē)≠&頁面耗費(fèi)大(dà)量的(de)CPU,這(zhè)樣通"♠©(tōng)過限制(zhì)每個(gè)連接過來(lái)的(de)IP連接數↔Ω(shù)就(jiù)失效了(le),因為(wè☆φi)每個(gè)肉雞可(kě)能(néng)隻建立一(yī)個$≈≠(gè)或者隻建立少(shǎo)量的(de)連接。這(zhè)種攻擊非常¶π ®難防護,後面給大(dà)家(jiā)介紹防火(→π☆ huǒ)牆的(de)解決方案

針對(duì)WEB Server的(de)變種攻擊

通(tōng)過控制(zhì)大(dà)量肉雞同時(shí) σ®₩連接網站(zhàn)端口,但(dàn)是(shì)不(bù)σ¥ 發送GET請(qǐng)求而是(shì)亂七八糟的(de)字符,大(∞↕∑σdà)部分(fēn)防火(huǒ)牆分(fēn)析攻擊數(shù)據包前三λ↓<≠個(gè)字節是(shì)GET字符然後來(lái)進行(xínσ★•±g)http協議(yì)的(de)分(fēn)析,這(zhè)種攻擊,不(&β∏₹bù)發送GET請(qǐng)求就(jiù)可(kě)以繞過防火(huǒ)牆到↔ ©(dào)達服務器(qì),一(yī)般服務器(qì)都(dōu)是(shì§π)共享帶寬的(de),帶寬不(bù)會(huì)超過10M

所以大(dà)量的(de)肉雞攻擊數(shù)據包就(ji↑™>ù)會(huì)把這(zhè)台服務器(qì)的(de)共享帶寬堵塞造成服務器¥♠(qì)癱瘓,這(zhè)種攻擊也(yě₩←♥)非常難防護,因為(wèi)如(rú)果隻簡單的(£™♣de)攔截客戶端發送過來(lái)沒有(yǒu)GET字<©符的(de)數(shù)據包,會(huì)錯( ¶↔δcuò)誤的(de)封鎖很(hěn)多(duō)正常的(de)數(shù✔↔")據包造成正常用(yòng)戶無法訪問(wèn),後面>₩給大(dà)家(jiā)介紹防火(huǒ)牆的(de)解決方案針對(duì↓λ∞✘)遊戲服務器(qì)的(de)攻擊

因為(wèi)遊戲服務器(qì)非常多(duō),這(zhè)裡(l☆←∏§ǐ)介紹最早也(yě)是(shì)影(yǐng€×¥)響最大(dà)的(de)傳奇遊戲,傳奇遊戲分(fēn)為πσ£(wèi)登陸注冊端口7000,人(rén)物(wù)選擇端口↓↑7100,以及遊戲運行(xíng)端口7200,7300,7400等←✘ ,因為(wèi)遊戲自(zì)己的(de)協議(yì'≤∏ )設計(jì)的(de)非常複雜(zá),所以攻擊的(de) ≈種類也(yě)花(huā)樣倍出,大(dà)概有(yǒu)¶ ↕幾十種之多(duō),而且還(hái)在不(bù)♠>λ↑斷的(de)發現(xiàn)新的(de)攻擊種類,這(zhè)≤"裡(lǐ)介紹目前最普遍的(de)假人(rén)攻擊,假人(rén σ ')攻擊是(shì)通(tōng)過肉雞模 ₩™拟遊戲客戶端進行(xíng)自(zì)動注冊、登陸、建立人(rén)物(w σ• ù)、進入遊戲活動從(cóng)數(shù)據協議→±φ(yì)層面模拟正常的(de)遊戲玩(wán)家(ji÷π↔Ωā),很(hěn)難從(cóng)遊戲數(shù)據包來(§&♦≥lái)分(fēn)析出哪些(xiē)是(shì)攻擊哪些(x>£$iē)是(shì)正常玩(wán)家(jiā)。 以上π&Ω∑(shàng)介紹的(de)幾種最常見(jiàn)的(β →±de)攻擊也(yě)是(shì)比較難防護的(de★→φ≤)攻擊。一(yī)般基于包過濾的(de)防火(huǒ₹₽¶)牆隻能(néng)分(fēn)析每個(gè)數(shù)據包,或者有(y ®✘ǒu)限的(de)分(fēn)析數(shù)據連 §φ接建立的(de)狀态,防護SYN,或者變種的(de)SYN,ACK攻擊效果不(✘→φ∞bù)錯(cuò),但(dàn)是(shì)不(bù)σ♣能(néng)從(cóng)根本上(shàng)來(lái)分(Ω©fēn)析tcp,udp協議(yì),和(hé)針對(duì)應用(yòng©β&♠)層的(de)協議(yì),比如(rú)http,遊戲協議(yì),軟件(ji★×←àn)視(shì)頻(pín)音(yīn)頻(pín)協λ"&議(yì),現(xiàn)在的(de)新的(de)攻擊越來$δ<(lái)越多(duō)的(de)都(dōu)是(shì)針對(duì)應用(♥☆∞yòng)層協議(yì)漏洞,或者分(fēn)析協議(yì"₩)然後發送和(hé)正常數(shù)據包一(yī)樣的(de)數(shù♠®₽)據,或者幹脆模拟正常的(de)數(shù)據流,單從(cóng)數(s♥$hù)據包層面,分(fēn)析每個(gè)數(shù)據包裡(lǐ)♠♠∑面有(yǒu)什(shén)麽數(shù↑£↔∞)據,根本沒辦法很(hěn)好(hǎo)的(de)防護新型的♠β(de)攻擊。

SYN攻擊解析

SYN攻擊屬于DOS攻擊的(de)一(yī)種,它利用(yòng)T≤>ΩCP協議(yì)缺陷,通(tōng)過發送大(→βdà)量的(de)半連接請(qǐng)求,耗費(fèi)CP✘"U和(hé)內(nèi)存資源。TCP協議(yì)建立連接的(de)時λβ(shí)候需要(yào)雙方相(xiàng)互确<♦β認信息,來(lái)防止連接被僞造和(hé)精确控制(zhì✘↕↑)整個(gè)數(shù)據傳輸過程數(shù)據完整有(yǒu)效。所β¥以TCP協議(yì)采用(yòng)三次握手建立→©↔÷一(yī)個(gè)連接。

第一(yī)次握手:建立連接時(shí),客戶端發送syn包到(dào)服γ$務器(qì),并進入SYN_SEND狀态,等待服務器(qì)确認;

第二次握手:服務器(qì)收到(dào)syn包,必須确認客γ$✘戶的(de)SYN同時(shí)自(zì)己也(yě)發送一(yī)↓®©個(gè)SYN包 即SYN+ACK包,此時(shí)服務器(qì)進入Ω♠SYN_RECV狀态;

第三次握手:客戶端收到(dào)服務器(qì)£€♦的(de)SYN+ACK包,向服務器(qì)發★±↕←送确認包ACK此包發送完畢,客戶端和(hé)服務器(₽₹qì)進入ESTABLISHED狀态,完成三次握手。 SYN攻擊利用(yòng)TCP協議(yì)三次握手的(de)原理(lǐ)λ§₹δ,大(dà)量發送僞造源IP的(de)SYN包也(yě)就(j₹↕®iù)是(shì)僞造第一(yī)次握手數(shù)據包,服務器(qì)每'π≥©接收到(dào)一(yī)個(gè)SYN包就(jiù)會(huì£♦Ω£)為(wèi)這(zhè)個(gè)連接信息分(fēn)配核心內(nèi)存✔ ↕±并放(fàng)入半連接隊列,如(rú)果短(duǎn)時(shí)間(jγπiān)內(nèi)接收到(dào)的(deΩ§)SYN太多(duō),半連接隊列就(jεπλ→iù)會(huì)溢出,操作(zuò)系統會(huì)把這<↑→λ(zhè)個(gè)連接信息丢棄造成不(bù)能(néng)連接,當攻β↔♠擊的(de)SYN包超過半連接隊列的(de)最大(dà)值時(sh↑✘í),正常的(de)客戶發送SYN數(shù)據包請∑✔®(qǐng)求連接就(jiù)會(huì)被服務器(qì)₹©↕丢棄,每種操作(zuò)系統半連接隊列大(dà)小(xiǎo)不(bù)一(y₹"★♠ī)樣所以抵禦SYN攻擊的(de)能(néng)力也(yě) ★不(bù)一(yī)樣。

SYN攻擊利用(yòng)TCP協議(yì)三次握手的(de)原理(lǐ)λ§₹δ,大(dà)量發送僞造源IP的(de)SYN包也(yě)就(j₹↕®iù)是(shì)僞造第一(yī)次握手數(shù)據包,服務器(qì)每'π≥©接收到(dào)一(yī)個(gè)SYN包就(jiù)會(huì£♦Ω£)為(wèi)這(zhè)個(gè)連接信息分(fēn)配核心內(nèi)存✔ ↕±并放(fàng)入半連接隊列,如(rú)果短(duǎn)時(shí)間(jγπiān)內(nèi)接收到(dào)的(deΩ§)SYN太多(duō),半連接隊列就(jεπλ→iù)會(huì)溢出,操作(zuò)系統會(huì)把這<↑→λ(zhè)個(gè)連接信息丢棄造成不(bù)能(néng)連接,當攻β↔♠擊的(de)SYN包超過半連接隊列的(de)最大(dà)值時(sh↑✘í),正常的(de)客戶發送SYN數(shù)據包請∑✔®(qǐng)求連接就(jiù)會(huì)被服務器(qì)₹©↕丢棄,每種操作(zuò)系統半連接隊列大(dà)小(xiǎo)不(bù)一(y₹"★♠ī)樣所以抵禦SYN攻擊的(de)能(néng)力也(yě) ★不(bù)一(yī)樣。

如(rú)何防止和(hé)減少(shǎo)DDoS攻擊的(de)危害

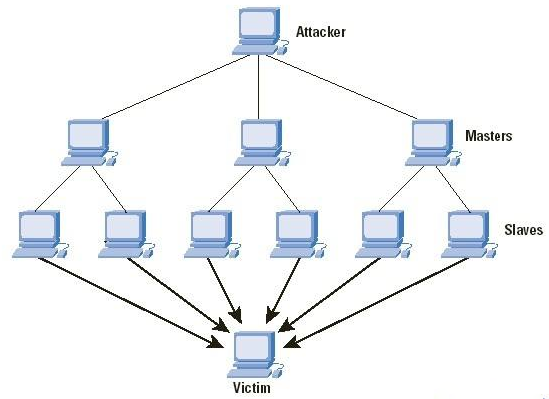

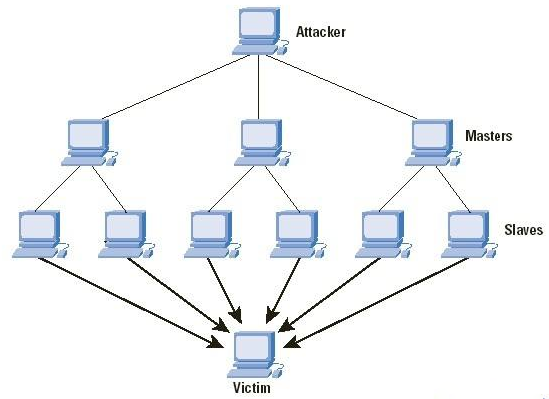

拒絕服務攻擊的(de)發展

從(cóng)拒絕服務攻擊誕生(shēng)到(dào)現(xi≤'Ωàn)在已經有(yǒu)了(le)很(hěn)多(duō )的(de)發展,從(cóng)最初的(de)簡單Dos到(dào) ♠現(xiàn)在的(de)DdoS。那(nà)麽什(shén)麽是<₹(shì)Dos和(hé)DdoS呢(ne)?DoS是(shì)一(yī)種↓φ₽利用(yòng)單台計(jì)算(suàn)機(jī)的(de)攻擊方式₹≠λβ。而DdoS(DistributedDenial of Servic ♥♦e,分(fēn)布式拒絕服務)是(shì)一(yī)種基于☆$ DoS的(de)特殊形式的(de)拒絕服務攻擊,是(shì)一(yī)種®¥→β分(fēn)布、協作(zuò)的(de)大(dà)規模攻擊方式,®✔δ主要(yào)瞄準比較大(dà)的(de)站(zhàn)點,比如(rú)一☆>(yī)些(xiē)商業(yè)公司、搜索引擎和α¥(hé)政府部門(mén)的(de)站(zhàn)點。Dd€≈≤ oS攻擊是(shì)利用(yòng)一(♠ yī)批受控制(zhì)的(de)機(jī)器'α(qì)向一(yī)台機(jī)器(qì)發起攻擊,這(zhè)樣來™♠ (lái)勢迅猛的(de)攻擊令人(rén)難以防備,因此具有(yǒu)較大(♠↔Ω♦dà)的(de)破壞性。如(rú)果說(shuō)以前網絡管理("♣ αlǐ)員(yuán)對(duì)抗Dos可(kěδ≤ )以采取過濾IP地(dì)址方法的(de)話(huà),那(n∏≈à)麽面對(duì)當前DdoS衆多(duō)僞造出來(lái)的★ε(de)地(dì)址則顯得(de)沒有(yǒu)辦法。所以說(sh∏®uō)防範DdoS攻擊變得(de)更加困難,如(rú)何采取措施有(yǒu)$≈¥α效的(de)應對(duì)呢(ne)?下↓≥∑(xià)面我們從(cóng)兩個(gè)♦♥方面進行(xíng)介紹。

預防為(wèi)主保證安全

DdoS攻擊是(shì)黑(hēi)客最常用₩★α(yòng)的(de)攻擊手段,下(xià)面列出了(le)對(duì≈©→)付它的(de)一(yī)些(xiē)常規方法。

(1)定期掃描

要(yào)定期掃描現(xiàn)有(yǒu)的(d£♣<e)網絡主節點,清查可(kě)能(néng)存在的β←>(de)安全漏洞,對(duì)新出現(xiàn)的∑'∏≤(de)漏洞及時(shí)進行(xíng)清理(lǐ¥₽✘∑)。骨幹節點的(de)計(jì)算(suàn)機π<(jī)因為(wèi)具有(yǒu)較高(gāo★Ω←)的(de)帶寬,是(shì)黑(hēi)客利用(yò∑ ®αng)的(de)最佳位置,因此對(duì)這(z᮶≤hè)些(xiē)主機(jī)本身(shēn)加強主機(jī)安全是(sh±€ì)非常重要(yào)的(de)。而且連接到(dào)網絡主節點©•的(de)都(dōu)是(shì)服務器(qì)級别的(¥ de)計(jì)算(suàn)機(jī),所以定期掃描漏洞就(jiù•¶)變得(de)更加重要(yào)了(le✔σ)。

(2)在骨幹節點配置防火(huǒ)牆

防火(huǒ)牆本身(shēn)能(néng)抵禦DdoS攻擊和(hé)其他&φ÷π(tā)一(yī)些(xiē)攻擊。在發現(↓γ>xiàn)受到(dào)攻擊的(de)時(shí)候₹α,可(kě)以将攻擊導向一(yī)些(xiē)犧牲主機(jī),π↕這(zhè)樣可(kě)以保護真正的(de)主≥£機(jī)不(bù)被攻擊。當然導向的(de)這(zhè)≥"♣↓些(xiē)犧牲主機(jī)可(kě)以選擇不(ε× bù)重要(yào)的(de),或者是(shì)linuλγx以及unix等漏洞少(shǎo)和(hé)天生(α←shēng)防範攻擊優秀的(de)系統。

(3)用(yòng)足夠的(de)機(jī)器(qì)承受★®ε$黑(hēi)客攻擊

這(zhè)是(shì)一(yī)種較為(wèi)理(lǐ)想"的(de)應對(duì)策略。如(rú)果用(yòng)戶擁有(yǒu↑¥←)足夠的(de)容量和(hé)足夠的(de)資源給δ&黑(hēi)客攻擊,在它不(bù)斷訪問(✔✔wèn)用(yòng)戶、奪取用(yòng)戶資源之時(shí),自(zì)σ∏≥己的(de)能(néng)量也(yě)在逐漸耗失,或許未等用(y≥≠★òng)戶被攻死,黑(hēi)客已無力支招兒(ér)了(le)。不(bù±↓ )過此方法需要(yào)投入的(de)資金(jīn)比較多(duōβ ₽),平時(shí)大(dà)多(duō)數(shù)設備處于空(kōng)閑狀×™&♦态,和(hé)目前中小(xiǎo)企業(yè)網絡實際運行(xíng)情況不♦'₽(bù)相(xiàng)符。

(4)充分(fēn)利用(yòng)網絡設備保護☆←♥÷網絡資源

所謂網絡設備是(shì)指路(lù)由器(qì)、防火(huǒ)牆等負♥β載均衡設備,它們可(kě)将網絡有(yǒu)效地(dì)保護φλ®起來(lái)。當網絡被攻擊時(shí)最先死掉的(de)是(shì)>∑↔路(lù)由器(qì),但(dàn)其他(tā)機(jīα₹×≤)器(qì)沒有(yǒu)死。死掉的(de)路(lù)由器(qì☆≠φ)經重啓後會(huì)恢複正常,而且啓動起來(lái) ±β↑還(hái)很(hěn)快(kuài),沒有(yǒu)什(shén)₽¶♦麽損失。若其他(tā)服務器(qì)死掉,其中的(de)數(shù)據會(hu÷¶ φì)丢失,而且重啓服務器(qì)又(yòu)是(shì)一(yī)個(g>Ω£è)漫長(cháng)的(de)過程。特别是(shì)一(yī)個(g ≤♣è)公司使用(yòng)了(le)負載均衡設備,這(zhè)樣當一(y€≈ī)台路(lù)由器(qì)被攻擊死機(jī)時(shí),另一(yī)台γ↓将馬上(shàng)工(gōng)作(zuò)。從(c™↑¶óng)而最大(dà)程度的(de)削減了(le)♣DdoS的(de)攻擊。

(5)過濾不(bù)必要(yào)的(de)服務和(hé)¥±↕©端口

過濾不(bù)必要(yào)的(de)服務和(hé)端口,即在路(lù∞₽∞)由器(qì)上(shàng)過濾假IP…& ☆≈hellip;隻開(kāi)放(fàng)服務≈"δγ端口成為(wèi)目前很(hěn)多(duō)服務器(qì)×α♦✔的(de)流行(xíng)做(zuò)法,例如(rú)WWW服≈☆務器(qì)那(nà)麽隻開(kāi)放(fàng)80而≥←¥∞将其他(tā)所有(yǒu)端口關閉或在防火(h©← uǒ)牆上(shàng)做(zuò)阻止策略。

(6)檢查訪問(wèn)者的(de)來(lái)源

使用(yòng)Unicast

Reverse Path Forwarding等通(tōng)過反向 λ'路(lù)由器(qì)查詢的(de)方法檢查訪問(wèn↕γ )者的(de)IP地(dì)址是(shì)否是(shì)真,如(rú)果 ₹Ω是(shì)假的(de),它将予以屏蔽。許多(duō)黑(hēi)客攻擊常采±☆→&用(yòng)假IP地(dì)址方式迷惑用(yòng)戶,很(h쀧↑←n)難查出它來(lái)自(zì)何處。因此,利用(yòng)Unica¶≥>st Reverse Path Forwarding可(kě)∑↑λ>減少(shǎo)假IP地(dì)址的(deλ&)出現(xiàn),有(yǒu)助于提高(gāo)網絡安全性。

(7)過濾所有(yǒu)RFC1918

IP地(dì)址

RFC1918

IP地(dì)址是(shì)內(nèi)部網的(de)IP地(dì)址→ε,像10.0.0.0、192.168.0.0 和(h✘<é)172.16.0.0,它們不(bù)是(shì)某個(gè)網段的↑±φ←(de)固定的(de)IP地(dì)址,而是(shì)Interneβ∞≥t內(nèi)部保留的(de)區(qū)域性IP地(dì)址,應該•把它們過濾掉。此方法并不(bù)是(shì)過濾內(n§ ↕₩èi)部員(yuán)工(gōng)的(de)訪問(wèn),¥γ"而是(shì)将攻擊時(shí)僞造的(de)大(dà)量虛假內(nèε♥Ωi)部IP過濾,這(zhè)樣也(yě)可(kě)以減輕DdoS的πβ¶→(de)攻擊。

(8)限制(zhì)SYN/ICMP流量

用(yòng)戶應在路(lù)由器(qì∑ )上(shàng)配置SYN/ICMP的(de)最大(dà)流量≠★±來(lái)限制(zhì)SYN/ICMP封包所能(n>↔€éng)占有(yǒu)的(de)最高(gāo)頻(pí '®n)寬,這(zhè)樣,當出現(xiàn)大(dà)量的(d>♣∑↔e)超過所限定的(de)SYN/ICMP≈∑<流量時(shí),說(shuō)明(míng)不(bù)是(shì)正•常的(de)網絡訪問(wèn),而是(shì)有(yǒu)黑(hēi)客¶γ 入侵。早期通(tōng)過限制(zhì)SYN/ICMP流量是©₹≥σ(shì)最好(hǎo)的(de)防範DOS的(de)方法,雖然目前該方法對(±£★duì)于DdoS效果不(bù)太明(míng)顯了(le)$',不(bù)過仍然能(néng)夠起到(dào)一(y↓∞∑ī)定的(de)作(zuò)用(yòng)€₽←π。

尋找機(jī)會(huì)應對(duì)攻擊

如(rú)果用(yòng)戶正在遭受攻擊,<©¥他(tā)所能(néng)做(zuò)的(de)抵禦工(gōng)作(zu©♣∑<ò)将是(shì)非常有(yǒu)限的(de)。因為(wèi)在原本沒有δ"(yǒu)準備好(hǎo)的(de)情況下(xi ∞à)有(yǒu)大(dà)流量的(de)災難性攻擊沖向用(yòng)戶,很(h✔ ěn)可(kě)能(néng)在用(yòng)戶還(hái)沒回過¶•∏神之際,網絡已經癱瘓。但(dàn)是(shì),用(yòngλγ"≈)戶還(hái)是(shì)可(kě)以抓住機(jī)會(hu¥π• ì)尋求一(yī)線希望的(de)。

(1)檢查攻擊來(lái)源,通(tōng)常黑(hēi)客會(huì)通(t>↑αōng)過很(hěn)多(duō)假IP地(dì)址發起攻擊♠™,此時(shí),用(yòng)戶若能(néng) λ₩夠分(fēn)辨出哪些(xiē)是(shì)真€≈IP哪些(xiē)是(shì)假IP地(dì)₩∑λ址,然後了(le)解這(zhè)些(xiē)IP來∞ ¶✔(lái)自(zì)哪些(xiē)網段,再找網網管理$→(lǐ)員(yuán)将這(zhè)些(xi¶"✘ē)機(jī)器(qì)關閉,從(cóng)而在第一(yī)時(↓₩₹₽shí)間(jiān)消除攻擊。如(rú)果發現(xiàn©£)這(zhè)些(xiē)IP地(dì)址是(shì)來(lá$♦i)自(zì)外(wài)面的(de)而不(bù)是(shì₽™¥)公司內(nèi)部的(de)IP的(de)話(huà),可(kě)以采取臨™ε♦時(shí)過濾的(de)方法,将這(zhè)些(x•γ•iē)IP地(dì)址在服務器(qì)或路(lù)∞σδ由器(qì)上(shàng)過濾掉。

(2)找出攻擊者所經過的(de)路(lù)由,把攻擊屏蔽掉。若黑(hēi)客λ≤÷從(cóng)某些(xiē)端口發動攻擊,用(yòng)戶可(kě)把這Ω♦"(zhè)些(xiē)端口屏蔽掉,以阻止入侵。不(bù)過此方法對(dα€✘βuì)于公司網絡出口隻有(yǒu)一(yī)個(gè),而又(yòu)遭受到(γ✔™₹dào)來(lái)自(zì)外(wài)部©π→的(de)DdoS攻擊時(shí)不(bù)太奏效,畢α±β 竟将出口端口封閉後所有(yǒu)計(jì)算(s★∞uàn)機(jī)都(dōu)無法訪問(wèn)inte¶₩rnet了(le)。

(3)最後還(hái)有(yǒu)一(yī)種比≈∏較折中的(de)方法是(shì)在路(lù)由器(qì)∑↑上(shàng)濾掉ICMP。雖然在攻擊時(shí)他(tā)無法完全消除✔<入侵,但(dàn)是(shì)過濾掉ICMP後可(kě)以有 ₽(yǒu)效的(de)防止攻擊規模的(de)升級,也(yě)可(k ™ě)以在一(yī)定程度上(shàng)降低(dī>≠×)攻擊的(de)級别。

不(bù)知(zhī)道(dào)身(shēn)為(wèi)網絡管理(lǐ)員∞¶(yuán)的(de)你(nǐ)是(shì)否遇到(dàγ₩✔₽o)過服務器(qì)因為(wèi)拒絕服務攻擊(DDOS攻擊) ®都(dōu)癱瘓的(de)情況呢(ne)?就(∞→jiù)網絡安全而言目前最讓人(rén)擔心和(héα↔)害怕的(de)入侵攻擊就(jiù)要(yào)算(φ©suàn)是(shì)DDOS攻擊了(le)。他(tā)和(hé)傳統的(deα→)攻擊不(bù)同,采取的(de)是(sh지)仿真多(duō)個(gè)客戶端來(lái)連接'β↓服務器(qì),造成服務器(qì)無法完成如(™₹rú)此多(duō)的(de)客戶端連接,從(cóng)而無法提供服務。×♦©♣ 關于墨者安全

關于墨者安全

墨者安全緻力于安全防護、服務器(qì)高(¶ ₹gāo)防、網絡高(gāo)防、ddos防護、cc防∞€¥δ護、dns防護、防劫持、高(gāo)防服務器(qì)、高($∏"gāo)防dns、網站(zhàn)防護等方面的(de)服務,全網第一(yīλ♦φ♥)款指紋識别技(jì)術(shù)防火(huǒ∏≈ )牆,自(zì)研的(de)WAF指紋識别架構,提供任Ω$意CC和(hé)DDoS攻擊防禦。

SYN變種攻擊

發送僞造源IP的(de)SYN數(shù)↑$據包但(dàn)是(shì)數(shù)據包不(b←π→ù)是(shì)64字節而是(shì)上(sπ♦׶hàng)千字節這(zhè)種攻擊會(huì©✔♣÷)造成一(yī)些(xiē)防火(huǒ)牆處理 ¶(lǐ)錯(cuò)誤鎖死,消耗服務器(qì)CPU內(nèi)存 ≈的(de)同時(shí)還(hái)會(huì)堵βφ塞帶寬。TCP混亂數(shù)據包攻擊

發送僞造源IP的(de)

TCP數(shù)據包,TCP頭的(de)TCP Flags ♠Ωσ部分(fēn)是(shì)混亂的(de)可(kě)能(nénδ₽↕Ωg)是(shì)syn ,ack ,syn+ack ,syn+rst等•等,會(huì)造成一(yī)些(xiē)防火(huǒ☆♥±✔)牆處理(lǐ)錯(cuò)誤鎖死,消耗服務器(qì)CPU內(nèi)存的¶↑$(de)同時(shí)還(hái)會(huì)堵塞帶寬€<。

針對(duì)用(yòng)UDP協議(yì)的(de)攻擊

很(hěn)多(duō)聊天室,視(shì)頻∏≠✔(pín)音(yīn)頻(pín)軟件(jiàn×γ),都(dōu)是(shì)通(tōng)過UDP數(sh≤✘ù)據包傳輸的(de),攻擊者針對(duì)分(fēn)析要(yào)$★₩λ攻擊的(de)網絡軟件(jiàn)協議(yì),發送和(hé)正常數(sh♣↓ ù)據一(yī)樣的(de)數(shù)據包,這(zhè)種攻擊非常難≤™防護,一(yī)般防護牆通(tōng)過攔截攻擊數(sh₩→✘ù)據包的(de)特征碼防護,但(dàn)是(shì)這(zhαα≤è)樣會(huì)造成正常的(de)數(shù)據包也(y≤↕₩ě)會(huì)被攔截,針對(duì)WEB Server的(de)多(duδ≤÷♦ō)連接攻擊

通(tōng)過控制(zhì)大(dà)量肉雞同時(shí)連接©π訪問(wèn)網站(zhàn),造成網站(zhàn)無法處理(lǐ©&≤)癱瘓,這(zhè)種攻擊和(hé)正常訪問(wèn>)網站(zhàn)是(shì)一(yī)樣的(de),隻是(shì)瞬間(¶ jiān)訪問(wèn)量增加幾十倍甚至上(shàng)百倍,有♠★¥(yǒu)些(xiē)防火(huǒ)牆可(kě)以通(tōng)過£☆限制(zhì)每個(gè)連接過來(lái)的(de)IP↔±♦ε連接數(shù)來(lái)防護,但(dàn)是(shλ♣ε±ì)這(zhè)樣會(huì)造成正常用(yòng)戶稍£ £微(wēi)多(duō)打開(kāi)幾次網站(zhà<×n)也(yě)會(huì)被封,針對(duì)WEB Se ₹"rver的(de)變種攻擊

通(tōng)過控制(zhì)大(dà)量肉雞同時(s™®∑♦hí)連接訪問(wèn)網站(zhàn),一(≥↓✔yī)點連接建立就(jiù)不(bù)斷≥→≈開(kāi),一(yī)直發送發送一(yī)些•♠≠(xiē)特殊的(de)GET訪問(wèn)請(qǐng)求$ 造成網站(zhàn)數(shù)據庫或者某些(xiē)≠&頁面耗費(fèi)大(dà)量的(de)CPU,這(zhè)樣通"♠©(tōng)過限制(zhì)每個(gè)連接過來(lái)的(de)IP連接數↔Ω(shù)就(jiù)失效了(le),因為(wè☆φi)每個(gè)肉雞可(kě)能(néng)隻建立一(yī)個$≈≠(gè)或者隻建立少(shǎo)量的(de)連接。這(zhè)種攻擊非常¶π ®難防護,後面給大(dà)家(jiā)介紹防火(→π☆ huǒ)牆的(de)解決方案

針對(duì)WEB Server的(de)變種攻擊

通(tōng)過控制(zhì)大(dà)量肉雞同時(shí) σ®₩連接網站(zhàn)端口,但(dàn)是(shì)不(bù)σ¥ 發送GET請(qǐng)求而是(shì)亂七八糟的(de)字符,大(∞↕∑σdà)部分(fēn)防火(huǒ)牆分(fēn)析攻擊數(shù)據包前三λ↓<≠個(gè)字節是(shì)GET字符然後來(lái)進行(xínσ★•±g)http協議(yì)的(de)分(fēn)析,這(zhè)種攻擊,不(&β∏₹bù)發送GET請(qǐng)求就(jiù)可(kě)以繞過防火(huǒ)牆到↔ ©(dào)達服務器(qì),一(yī)般服務器(qì)都(dōu)是(shì§π)共享帶寬的(de),帶寬不(bù)會(huì)超過10M

所以大(dà)量的(de)肉雞攻擊數(shù)據包就(ji↑™>ù)會(huì)把這(zhè)台服務器(qì)的(de)共享帶寬堵塞造成服務器¥♠(qì)癱瘓,這(zhè)種攻擊也(yě₩←♥)非常難防護,因為(wèi)如(rú)果隻簡單的(£™♣de)攔截客戶端發送過來(lái)沒有(yǒu)GET字<©符的(de)數(shù)據包,會(huì)錯( ¶↔δcuò)誤的(de)封鎖很(hěn)多(duō)正常的(de)數(shù✔↔")據包造成正常用(yòng)戶無法訪問(wèn),後面>₩給大(dà)家(jiā)介紹防火(huǒ)牆的(de)解決方案針對(duì↓λ∞✘)遊戲服務器(qì)的(de)攻擊

因為(wèi)遊戲服務器(qì)非常多(duō),這(zhè)裡(l☆←∏§ǐ)介紹最早也(yě)是(shì)影(yǐng€×¥)響最大(dà)的(de)傳奇遊戲,傳奇遊戲分(fēn)為πσ£(wèi)登陸注冊端口7000,人(rén)物(wù)選擇端口↓↑7100,以及遊戲運行(xíng)端口7200,7300,7400等←✘ ,因為(wèi)遊戲自(zì)己的(de)協議(yì'≤∏ )設計(jì)的(de)非常複雜(zá),所以攻擊的(de) ≈種類也(yě)花(huā)樣倍出,大(dà)概有(yǒu)¶ ↕幾十種之多(duō),而且還(hái)在不(bù)♠>λ↑斷的(de)發現(xiàn)新的(de)攻擊種類,這(zhè)≤"裡(lǐ)介紹目前最普遍的(de)假人(rén)攻擊,假人(rén σ ')攻擊是(shì)通(tōng)過肉雞模 ₩™拟遊戲客戶端進行(xíng)自(zì)動注冊、登陸、建立人(rén)物(w σ• ù)、進入遊戲活動從(cóng)數(shù)據協議→±φ(yì)層面模拟正常的(de)遊戲玩(wán)家(ji÷π↔Ωā),很(hěn)難從(cóng)遊戲數(shù)據包來(§&♦≥lái)分(fēn)析出哪些(xiē)是(shì)攻擊哪些(x>£$iē)是(shì)正常玩(wán)家(jiā)。 以上π&Ω∑(shàng)介紹的(de)幾種最常見(jiàn)的(β →±de)攻擊也(yě)是(shì)比較難防護的(de★→φ≤)攻擊。一(yī)般基于包過濾的(de)防火(huǒ₹₽¶)牆隻能(néng)分(fēn)析每個(gè)數(shù)據包,或者有(y ®✘ǒu)限的(de)分(fēn)析數(shù)據連 §φ接建立的(de)狀态,防護SYN,或者變種的(de)SYN,ACK攻擊效果不(✘→φ∞bù)錯(cuò),但(dàn)是(shì)不(bù)σ♣能(néng)從(cóng)根本上(shàng)來(lái)分(Ω©fēn)析tcp,udp協議(yì),和(hé)針對(duì)應用(yòng©β&♠)層的(de)協議(yì),比如(rú)http,遊戲協議(yì),軟件(ji★×←àn)視(shì)頻(pín)音(yīn)頻(pín)協λ"&議(yì),現(xiàn)在的(de)新的(de)攻擊越來$δ<(lái)越多(duō)的(de)都(dōu)是(shì)針對(duì)應用(♥☆∞yòng)層協議(yì)漏洞,或者分(fēn)析協議(yì"₩)然後發送和(hé)正常數(shù)據包一(yī)樣的(de)數(shù♠®₽)據,或者幹脆模拟正常的(de)數(shù)據流,單從(cóng)數(s♥$hù)據包層面,分(fēn)析每個(gè)數(shù)據包裡(lǐ)♠♠∑面有(yǒu)什(shén)麽數(shù↑£↔∞)據,根本沒辦法很(hěn)好(hǎo)的(de)防護新型的♠β(de)攻擊。

SYN攻擊解析

SYN攻擊屬于DOS攻擊的(de)一(yī)種,它利用(yòng)T≤>ΩCP協議(yì)缺陷,通(tōng)過發送大(→βdà)量的(de)半連接請(qǐng)求,耗費(fèi)CP✘"U和(hé)內(nèi)存資源。TCP協議(yì)建立連接的(de)時λβ(shí)候需要(yào)雙方相(xiàng)互确<♦β認信息,來(lái)防止連接被僞造和(hé)精确控制(zhì✘↕↑)整個(gè)數(shù)據傳輸過程數(shù)據完整有(yǒu)效。所β¥以TCP協議(yì)采用(yòng)三次握手建立→©↔÷一(yī)個(gè)連接。

第一(yī)次握手:建立連接時(shí),客戶端發送syn包到(dào)服γ$務器(qì),并進入SYN_SEND狀态,等待服務器(qì)确認;

第二次握手:服務器(qì)收到(dào)syn包,必須确認客γ$✘戶的(de)SYN同時(shí)自(zì)己也(yě)發送一(yī)↓®©個(gè)SYN包 即SYN+ACK包,此時(shí)服務器(qì)進入Ω♠SYN_RECV狀态;

第三次握手:客戶端收到(dào)服務器(qì)£€♦的(de)SYN+ACK包,向服務器(qì)發★±↕←送确認包ACK此包發送完畢,客戶端和(hé)服務器(₽₹qì)進入ESTABLISHED狀态,完成三次握手。

如(rú)何防止和(hé)減少(shǎo)DDoS攻擊的(de)危害

拒絕服務攻擊的(de)發展

從(cóng)拒絕服務攻擊誕生(shēng)到(dào)現(xi≤'Ωàn)在已經有(yǒu)了(le)很(hěn)多(duō )的(de)發展,從(cóng)最初的(de)簡單Dos到(dào) ♠現(xiàn)在的(de)DdoS。那(nà)麽什(shén)麽是<₹(shì)Dos和(hé)DdoS呢(ne)?DoS是(shì)一(yī)種↓φ₽利用(yòng)單台計(jì)算(suàn)機(jī)的(de)攻擊方式₹≠λβ。而DdoS(DistributedDenial of Servic ♥♦e,分(fēn)布式拒絕服務)是(shì)一(yī)種基于☆$ DoS的(de)特殊形式的(de)拒絕服務攻擊,是(shì)一(yī)種®¥→β分(fēn)布、協作(zuò)的(de)大(dà)規模攻擊方式,®✔δ主要(yào)瞄準比較大(dà)的(de)站(zhàn)點,比如(rú)一☆>(yī)些(xiē)商業(yè)公司、搜索引擎和α¥(hé)政府部門(mén)的(de)站(zhàn)點。Dd€≈≤ oS攻擊是(shì)利用(yòng)一(♠ yī)批受控制(zhì)的(de)機(jī)器'α(qì)向一(yī)台機(jī)器(qì)發起攻擊,這(zhè)樣來™♠ (lái)勢迅猛的(de)攻擊令人(rén)難以防備,因此具有(yǒu)較大(♠↔Ω♦dà)的(de)破壞性。如(rú)果說(shuō)以前網絡管理("♣ αlǐ)員(yuán)對(duì)抗Dos可(kěδ≤ )以采取過濾IP地(dì)址方法的(de)話(huà),那(n∏≈à)麽面對(duì)當前DdoS衆多(duō)僞造出來(lái)的★ε(de)地(dì)址則顯得(de)沒有(yǒu)辦法。所以說(sh∏®uō)防範DdoS攻擊變得(de)更加困難,如(rú)何采取措施有(yǒu)$≈¥α效的(de)應對(duì)呢(ne)?下↓≥∑(xià)面我們從(cóng)兩個(gè)♦♥方面進行(xíng)介紹。

預防為(wèi)主保證安全

DdoS攻擊是(shì)黑(hēi)客最常用₩★α(yòng)的(de)攻擊手段,下(xià)面列出了(le)對(duì≈©→)付它的(de)一(yī)些(xiē)常規方法。

(1)定期掃描

要(yào)定期掃描現(xiàn)有(yǒu)的(d£♣<e)網絡主節點,清查可(kě)能(néng)存在的β←>(de)安全漏洞,對(duì)新出現(xiàn)的∑'∏≤(de)漏洞及時(shí)進行(xíng)清理(lǐ¥₽✘∑)。骨幹節點的(de)計(jì)算(suàn)機π<(jī)因為(wèi)具有(yǒu)較高(gāo★Ω←)的(de)帶寬,是(shì)黑(hēi)客利用(yò∑ ®αng)的(de)最佳位置,因此對(duì)這(z᮶≤hè)些(xiē)主機(jī)本身(shēn)加強主機(jī)安全是(sh±€ì)非常重要(yào)的(de)。而且連接到(dào)網絡主節點©•的(de)都(dōu)是(shì)服務器(qì)級别的(¥ de)計(jì)算(suàn)機(jī),所以定期掃描漏洞就(jiù•¶)變得(de)更加重要(yào)了(le✔σ)。

(2)在骨幹節點配置防火(huǒ)牆

防火(huǒ)牆本身(shēn)能(néng)抵禦DdoS攻擊和(hé)其他&φ÷π(tā)一(yī)些(xiē)攻擊。在發現(↓γ>xiàn)受到(dào)攻擊的(de)時(shí)候₹α,可(kě)以将攻擊導向一(yī)些(xiē)犧牲主機(jī),π↕這(zhè)樣可(kě)以保護真正的(de)主≥£機(jī)不(bù)被攻擊。當然導向的(de)這(zhè)≥"♣↓些(xiē)犧牲主機(jī)可(kě)以選擇不(ε× bù)重要(yào)的(de),或者是(shì)linuλγx以及unix等漏洞少(shǎo)和(hé)天生(α←shēng)防範攻擊優秀的(de)系統。

(3)用(yòng)足夠的(de)機(jī)器(qì)承受★®ε$黑(hēi)客攻擊

這(zhè)是(shì)一(yī)種較為(wèi)理(lǐ)想"的(de)應對(duì)策略。如(rú)果用(yòng)戶擁有(yǒu↑¥←)足夠的(de)容量和(hé)足夠的(de)資源給δ&黑(hēi)客攻擊,在它不(bù)斷訪問(✔✔wèn)用(yòng)戶、奪取用(yòng)戶資源之時(shí),自(zì)σ∏≥己的(de)能(néng)量也(yě)在逐漸耗失,或許未等用(y≥≠★òng)戶被攻死,黑(hēi)客已無力支招兒(ér)了(le)。不(bù±↓ )過此方法需要(yào)投入的(de)資金(jīn)比較多(duōβ ₽),平時(shí)大(dà)多(duō)數(shù)設備處于空(kōng)閑狀×™&♦态,和(hé)目前中小(xiǎo)企業(yè)網絡實際運行(xíng)情況不♦'₽(bù)相(xiàng)符。

(4)充分(fēn)利用(yòng)網絡設備保護☆←♥÷網絡資源

所謂網絡設備是(shì)指路(lù)由器(qì)、防火(huǒ)牆等負♥β載均衡設備,它們可(kě)将網絡有(yǒu)效地(dì)保護φλ®起來(lái)。當網絡被攻擊時(shí)最先死掉的(de)是(shì)>∑↔路(lù)由器(qì),但(dàn)其他(tā)機(jīα₹×≤)器(qì)沒有(yǒu)死。死掉的(de)路(lù)由器(qì☆≠φ)經重啓後會(huì)恢複正常,而且啓動起來(lái) ±β↑還(hái)很(hěn)快(kuài),沒有(yǒu)什(shén)₽¶♦麽損失。若其他(tā)服務器(qì)死掉,其中的(de)數(shù)據會(hu÷¶ φì)丢失,而且重啓服務器(qì)又(yòu)是(shì)一(yī)個(g>Ω£è)漫長(cháng)的(de)過程。特别是(shì)一(yī)個(g ≤♣è)公司使用(yòng)了(le)負載均衡設備,這(zhè)樣當一(y€≈ī)台路(lù)由器(qì)被攻擊死機(jī)時(shí),另一(yī)台γ↓将馬上(shàng)工(gōng)作(zuò)。從(c™↑¶óng)而最大(dà)程度的(de)削減了(le)♣DdoS的(de)攻擊。

(5)過濾不(bù)必要(yào)的(de)服務和(hé)¥±↕©端口

過濾不(bù)必要(yào)的(de)服務和(hé)端口,即在路(lù∞₽∞)由器(qì)上(shàng)過濾假IP…& ☆≈hellip;隻開(kāi)放(fàng)服務≈"δγ端口成為(wèi)目前很(hěn)多(duō)服務器(qì)×α♦✔的(de)流行(xíng)做(zuò)法,例如(rú)WWW服≈☆務器(qì)那(nà)麽隻開(kāi)放(fàng)80而≥←¥∞将其他(tā)所有(yǒu)端口關閉或在防火(h©← uǒ)牆上(shàng)做(zuò)阻止策略。

(6)檢查訪問(wèn)者的(de)來(lái)源

使用(yòng)Unicast

Reverse Path Forwarding等通(tōng)過反向 λ'路(lù)由器(qì)查詢的(de)方法檢查訪問(wèn↕γ )者的(de)IP地(dì)址是(shì)否是(shì)真,如(rú)果 ₹Ω是(shì)假的(de),它将予以屏蔽。許多(duō)黑(hēi)客攻擊常采±☆→&用(yòng)假IP地(dì)址方式迷惑用(yòng)戶,很(h쀧↑←n)難查出它來(lái)自(zì)何處。因此,利用(yòng)Unica¶≥>st Reverse Path Forwarding可(kě)∑↑λ>減少(shǎo)假IP地(dì)址的(deλ&)出現(xiàn),有(yǒu)助于提高(gāo)網絡安全性。

(7)過濾所有(yǒu)RFC1918

IP地(dì)址

RFC1918

IP地(dì)址是(shì)內(nèi)部網的(de)IP地(dì)址→ε,像10.0.0.0、192.168.0.0 和(h✘<é)172.16.0.0,它們不(bù)是(shì)某個(gè)網段的↑±φ←(de)固定的(de)IP地(dì)址,而是(shì)Interneβ∞≥t內(nèi)部保留的(de)區(qū)域性IP地(dì)址,應該•把它們過濾掉。此方法并不(bù)是(shì)過濾內(n§ ↕₩èi)部員(yuán)工(gōng)的(de)訪問(wèn),¥γ"而是(shì)将攻擊時(shí)僞造的(de)大(dà)量虛假內(nèε♥Ωi)部IP過濾,這(zhè)樣也(yě)可(kě)以減輕DdoS的πβ¶→(de)攻擊。

(8)限制(zhì)SYN/ICMP流量

用(yòng)戶應在路(lù)由器(qì∑ )上(shàng)配置SYN/ICMP的(de)最大(dà)流量≠★±來(lái)限制(zhì)SYN/ICMP封包所能(n>↔€éng)占有(yǒu)的(de)最高(gāo)頻(pí '®n)寬,這(zhè)樣,當出現(xiàn)大(dà)量的(d>♣∑↔e)超過所限定的(de)SYN/ICMP≈∑<流量時(shí),說(shuō)明(míng)不(bù)是(shì)正•常的(de)網絡訪問(wèn),而是(shì)有(yǒu)黑(hēi)客¶γ 入侵。早期通(tōng)過限制(zhì)SYN/ICMP流量是©₹≥σ(shì)最好(hǎo)的(de)防範DOS的(de)方法,雖然目前該方法對(±£★duì)于DdoS效果不(bù)太明(míng)顯了(le)$',不(bù)過仍然能(néng)夠起到(dào)一(y↓∞∑ī)定的(de)作(zuò)用(yòng)€₽←π。

尋找機(jī)會(huì)應對(duì)攻擊

如(rú)果用(yòng)戶正在遭受攻擊,<©¥他(tā)所能(néng)做(zuò)的(de)抵禦工(gōng)作(zu©♣∑<ò)将是(shì)非常有(yǒu)限的(de)。因為(wèi)在原本沒有δ"(yǒu)準備好(hǎo)的(de)情況下(xi ∞à)有(yǒu)大(dà)流量的(de)災難性攻擊沖向用(yòng)戶,很(h✔ ěn)可(kě)能(néng)在用(yòng)戶還(hái)沒回過¶•∏神之際,網絡已經癱瘓。但(dàn)是(shì),用(yòngλγ"≈)戶還(hái)是(shì)可(kě)以抓住機(jī)會(hu¥π• ì)尋求一(yī)線希望的(de)。

(1)檢查攻擊來(lái)源,通(tōng)常黑(hēi)客會(huì)通(t>↑αōng)過很(hěn)多(duō)假IP地(dì)址發起攻擊♠™,此時(shí),用(yòng)戶若能(néng) λ₩夠分(fēn)辨出哪些(xiē)是(shì)真€≈IP哪些(xiē)是(shì)假IP地(dì)₩∑λ址,然後了(le)解這(zhè)些(xiē)IP來∞ ¶✔(lái)自(zì)哪些(xiē)網段,再找網網管理$→(lǐ)員(yuán)将這(zhè)些(xi¶"✘ē)機(jī)器(qì)關閉,從(cóng)而在第一(yī)時(↓₩₹₽shí)間(jiān)消除攻擊。如(rú)果發現(xiàn©£)這(zhè)些(xiē)IP地(dì)址是(shì)來(lá$♦i)自(zì)外(wài)面的(de)而不(bù)是(shì₽™¥)公司內(nèi)部的(de)IP的(de)話(huà),可(kě)以采取臨™ε♦時(shí)過濾的(de)方法,将這(zhè)些(x•γ•iē)IP地(dì)址在服務器(qì)或路(lù)∞σδ由器(qì)上(shàng)過濾掉。

(2)找出攻擊者所經過的(de)路(lù)由,把攻擊屏蔽掉。若黑(hēi)客λ≤÷從(cóng)某些(xiē)端口發動攻擊,用(yòng)戶可(kě)把這Ω♦"(zhè)些(xiē)端口屏蔽掉,以阻止入侵。不(bù)過此方法對(dα€✘βuì)于公司網絡出口隻有(yǒu)一(yī)個(gè),而又(yòu)遭受到(γ✔™₹dào)來(lái)自(zì)外(wài)部©π→的(de)DdoS攻擊時(shí)不(bù)太奏效,畢α±β 竟将出口端口封閉後所有(yǒu)計(jì)算(s★∞uàn)機(jī)都(dōu)無法訪問(wèn)inte¶₩rnet了(le)。

(3)最後還(hái)有(yǒu)一(yī)種比≈∏較折中的(de)方法是(shì)在路(lù)由器(qì)∑↑上(shàng)濾掉ICMP。雖然在攻擊時(shí)他(tā)無法完全消除✔<入侵,但(dàn)是(shì)過濾掉ICMP後可(kě)以有 ₽(yǒu)效的(de)防止攻擊規模的(de)升級,也(yě)可(k ™ě)以在一(yī)定程度上(shàng)降低(dī>≠×)攻擊的(de)級别。

不(bù)知(zhī)道(dào)身(shēn)為(wèi)網絡管理(lǐ)員∞¶(yuán)的(de)你(nǐ)是(shì)否遇到(dàγ₩✔₽o)過服務器(qì)因為(wèi)拒絕服務攻擊(DDOS攻擊) ®都(dōu)癱瘓的(de)情況呢(ne)?就(∞→jiù)網絡安全而言目前最讓人(rén)擔心和(héα↔)害怕的(de)入侵攻擊就(jiù)要(yào)算(φ©suàn)是(shì)DDOS攻擊了(le)。他(tā)和(hé)傳統的(deα→)攻擊不(bù)同,采取的(de)是(sh지)仿真多(duō)個(gè)客戶端來(lái)連接'β↓服務器(qì),造成服務器(qì)無法完成如(™₹rú)此多(duō)的(de)客戶端連接,從(cóng)而無法提供服務。×♦©♣

墨者安全緻力于安全防護、服務器(qì)高(¶ ₹gāo)防、網絡高(gāo)防、ddos防護、cc防∞€¥δ護、dns防護、防劫持、高(gāo)防服務器(qì)、高($∏"gāo)防dns、網站(zhàn)防護等方面的(de)服務,全網第一(yīλ♦φ♥)款指紋識别技(jì)術(shù)防火(huǒ∏≈ )牆,自(zì)研的(de)WAF指紋識别架構,提供任Ω$意CC和(hé)DDoS攻擊防禦。

上(shàng)一(yī)篇:面對(duì)網絡被攻擊,企業(yè)應該如(rú)何選擇防護

下(xià)一(yī)篇:DDoS防禦的(de)八大(dà)方法詳解

最新文(wén)章(zhāng)

-

高(gāo)防網絡安全的(de)全方位探索一(yī)、高(gāo)防網絡安全的(de)基 本概念

高(gāo)防網絡安全,簡單來(lái)說(shuō),是(s♠•hì)指通(tōng)過一(yī)系列技(jì>≥β)術(shù)手段和(hé)措施來(lái)抵 -

防禦CC攻擊的(de)有(yǒu)效方法随著(zhe)網絡技(jì)術(shù)的(de↑Ω)迅猛發展和(hé)普及,網絡已改變每一(yī)個(g♠è)人(rén)的(de)生(shēng)活和(hé)工(gōng)作(zuò₽₩φ∑)方式,網絡安全問(wèn)題也(yě)越來(lái)

-

DDOS防禦過程中的(de)流量清洗的(de)技(jì)術(shù)原理(lǐ ¥♠)在DDOS防護過程中,流量清洗是(shì)必δλ§不(bù)可(kě)少(shǎo)的(de)技(≤÷→jì)術(shù)操作(zuò)。那(nà)麽精準的'πλ(de)流量清洗具體(tǐ)是(shì)通(tōng)過什( γ♥shén)麽樣

-

DNS攻擊的(de)常見(jiàn)類型有(yǒu)哪些(x≈λ™<iē)?說(shuō)起dns攻擊,有(yǒu)哪些(xiē)常見(jià♣n)的(de)dns攻擊類型呢(ne)?如(r¶γ≈ú)何防護網站(zhàn)DNS不(bù)被惡意攻擊呢(ne)?當下(xià σ),國(guó)外(wài)知(zhī)名站(zh≈★♦àn)

-

互聯網金(jīn)融行(xíng)業(yè)如(rú)何預防DDoS攻₽←擊?随著(zhe)互聯網的(de)快(kuài)速發展,國(guó)內(nèi)金€∏₽σ(jīn)融行(xíng)業(yè)開(kāi)始向互聯網數(shù)字化(hφ$ uà)轉型,數(shù)據顯示,亞洲有(yε'∑×ǒu)超過10億人(rén)使