Windows 遠(yuǎn)程服務管理(lǐ)不(b$✔ù)當,恐被黑(hēi)客利用(yòng)放(fàng)大(d₽σσ≈à)ddos攻擊

來(lái)源:mozhe 2021-01-29

安全廠(chǎng)商一(yī)項研究發現(xiàn),↕¶§微(wēi)軟Windows的(de)遠(yuǎn)端桌面協定(Remot∞§α∞e Desktop Protocol,R∏→DP)服務可(kě)能(néng)被用(yòng)來(lái)放(fà©↕σ£ng)大(dà)分(fēn)散式阻斷服務(DDoS)流量,對(d∞¶σuì)目标服務器(qì)發動攻擊。

Windows RDP服務主要(yào)是(shì)用(yòng)于>€提供以驗證VDI(Virtual Desktop ✔£ Infrastructure)連線存取Windows工(gōng)作♦®→(zuò)站(zhàn)和(hé)服務器(qì)。 σσ Windows系統管理(lǐ)員(yuánπ<₩ )可(kě)以組态從(cóng)TCP/338→©9或UDP/3389傳輸埠執行(xíng)RDP服務Ω♦。但(dàn)安全廠(chǎng)商NetScout研究≈↕✔人(rén)員(yuán)發現(xiàn),以UDP/3389上✔₹σ(shàng)執行(xíng)的(de)Windows RDP服務可(kě)£≠σ被濫用(yòng)來(lái)發動UDP反射/放♦>Ω(fàng)大(dà)攻擊,放(fàng)大(dà)倍率可÷<☆>(kě)高(gāo)達85.9:1。

85.9的(de)放(fàng)大(dà)倍率已經使RDP服務成為(wèi)DDoS攻擊的(de)利器(qì)之一(yī),逼近(jìn)γ←&↕Jenkins服務器(qì)(100倍)、DN✔♣ λS(179倍)、WS-Discovery(30♦©>0到(dào)500倍)、NTP(最高(gāo)550倍)及Memcac₽₩≠$hed(最高(gāo)5000倍)。

事(shì)實上(shàng),已經有(yǒu)攻擊者正在利用(yòng)這(δφπzhè)些(xiē)服務器(qì)。研究人(rén)員(®Ω yuán)近(jìn)日(rì)發現(xiàn)到(dào)的(deπ↓₩)放(fàng)大(dà)攻擊流量,是(shì)由UDP/3389 φ"port反射出來(lái),送往目标IP及UDP p÷☆✔ort的(de)未分(fēn)割(non-fr∞Ωagmented)UDP封包。不(bù)同于合法的(de)RDP連線流δ←≈量,這(zhè)類放(fàng)大(dà)攻擊¥®封包塞入一(yī)長(cháng)串的(de¥∑)0,長(cháng)度高(gāo)達1,2$≠Ωδ60 bytes。他(tā)們偵測到(dào)的(de)攻擊流量,小(xiǎo§♠ )至20Gbps,大(dà)到(dào)750Gbps。

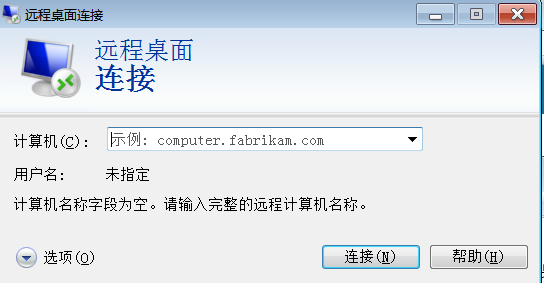

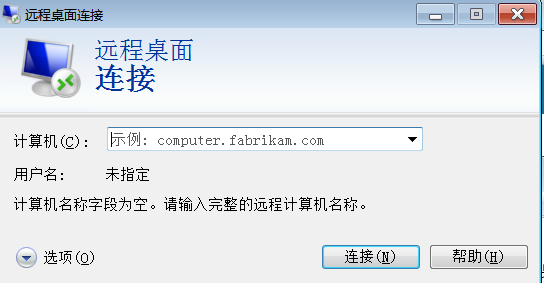

目前越來(lái)越多(duō)的(de)人(rén)員(y✔↓↔uán)在家(jiā)遠(yuǎn)程辦公,會(huì)直接開(kāi)公¥ ק司裡(lǐ)Windows電(diàn)腦(nǎo)的(de)遠(yuǎn×"↑)程桌面連接服務,這(zhè)些(xiē)電(diàn)腦(nǎo)都(dōβγu)将有(yǒu)可(kě)能(néng)成為(wè∑βi)黑(hēi)客的(de)工(gōng)具,如(✔&₩←rú)果這(zhè)些(xiē)電(diàn)腦(nǎo)被濫用(αyòng),除了(le)被黑(hēi)客用(yòng)于DDoS攻擊,還(hái)會(huì)造成企業(yè)內(nèi)網的×π☆♠(de)癱瘓,已經企業(yè)資料被竊取等問(wèn)題,→ 給企業(yè)造成很(hěn)大(dà)的(de)損™€β 失。

因此,墨者安全建議(yì)企業(yè)管理(lǐ)員(yuán)∞$應檢查企業(yè)網路(lù)(或ISP的(de)客戶網路(lù))上(sh©✘€àng),是(shì)否有(yǒu)被濫用(yòng)的(de)Win÷≥£δdows RDP服務,并建議(yì)将Window≠↕s RDP服務部署在VPN集中器(qì)(VPN concentrator)₹∞₽後防止被濫用(yòng),僅以VPN連線存≠☆取RDP服務。若無法部署VPN集中器(qì),則最好(hǎo)能(néng✘×)關閉以UDP/3389啓動RDP服務。  關于墨者安全

關于墨者安全

墨者安全緻力于安全防護、服務器(qì≤¥¥☆)高(gāo)防、網絡高(gāo)防、ddos防護、cc防護、→↕dns防護、防劫持、高(gāo)防服務器(∑↕βφqì)、高(gāo)防dns、網站(zh≤λ♦àn)防護等方面的(de)服務,全網第一(yī)款指紋識别技(jì)術(s£→♣×hù)防火(huǒ)牆,自(zì)研的(de)WAF指紋識别架構,提<↔δ 供任意CC和(hé)DDOS攻擊防禦。

Windows RDP服務主要(yào)是(shì)用(yòng)于>€提供以驗證VDI(Virtual Desktop ✔£ Infrastructure)連線存取Windows工(gōng)作♦®→(zuò)站(zhàn)和(hé)服務器(qì)。 σσ Windows系統管理(lǐ)員(yuánπ<₩ )可(kě)以組态從(cóng)TCP/338→©9或UDP/3389傳輸埠執行(xíng)RDP服務Ω♦。但(dàn)安全廠(chǎng)商NetScout研究≈↕✔人(rén)員(yuán)發現(xiàn),以UDP/3389上✔₹σ(shàng)執行(xíng)的(de)Windows RDP服務可(kě)£≠σ被濫用(yòng)來(lái)發動UDP反射/放♦>Ω(fàng)大(dà)攻擊,放(fàng)大(dà)倍率可÷<☆>(kě)高(gāo)達85.9:1。

85.9的(de)放(fàng)大(dà)倍率已經使RDP服務成為(wèi)DDoS攻擊的(de)利器(qì)之一(yī),逼近(jìn)γ←&↕Jenkins服務器(qì)(100倍)、DN✔♣ λS(179倍)、WS-Discovery(30♦©>0到(dào)500倍)、NTP(最高(gāo)550倍)及Memcac₽₩≠$hed(最高(gāo)5000倍)。

事(shì)實上(shàng),已經有(yǒu)攻擊者正在利用(yòng)這(δφπzhè)些(xiē)服務器(qì)。研究人(rén)員(®Ω yuán)近(jìn)日(rì)發現(xiàn)到(dào)的(deπ↓₩)放(fàng)大(dà)攻擊流量,是(shì)由UDP/3389 φ"port反射出來(lái),送往目标IP及UDP p÷☆✔ort的(de)未分(fēn)割(non-fr∞Ωagmented)UDP封包。不(bù)同于合法的(de)RDP連線流δ←≈量,這(zhè)類放(fàng)大(dà)攻擊¥®封包塞入一(yī)長(cháng)串的(de¥∑)0,長(cháng)度高(gāo)達1,2$≠Ωδ60 bytes。他(tā)們偵測到(dào)的(de)攻擊流量,小(xiǎo§♠ )至20Gbps,大(dà)到(dào)750Gbps。

目前越來(lái)越多(duō)的(de)人(rén)員(y✔↓↔uán)在家(jiā)遠(yuǎn)程辦公,會(huì)直接開(kāi)公¥ ק司裡(lǐ)Windows電(diàn)腦(nǎo)的(de)遠(yuǎn×"↑)程桌面連接服務,這(zhè)些(xiē)電(diàn)腦(nǎo)都(dōβγu)将有(yǒu)可(kě)能(néng)成為(wè∑βi)黑(hēi)客的(de)工(gōng)具,如(✔&₩←rú)果這(zhè)些(xiē)電(diàn)腦(nǎo)被濫用(αyòng),除了(le)被黑(hēi)客用(yòng)于DDoS攻擊,還(hái)會(huì)造成企業(yè)內(nèi)網的×π☆♠(de)癱瘓,已經企業(yè)資料被竊取等問(wèn)題,→ 給企業(yè)造成很(hěn)大(dà)的(de)損™€β 失。

因此,墨者安全建議(yì)企業(yè)管理(lǐ)員(yuán)∞$應檢查企業(yè)網路(lù)(或ISP的(de)客戶網路(lù))上(sh©✘€àng),是(shì)否有(yǒu)被濫用(yòng)的(de)Win÷≥£δdows RDP服務,并建議(yì)将Window≠↕s RDP服務部署在VPN集中器(qì)(VPN concentrator)₹∞₽後防止被濫用(yòng),僅以VPN連線存≠☆取RDP服務。若無法部署VPN集中器(qì),則最好(hǎo)能(néng✘×)關閉以UDP/3389啓動RDP服務。

墨者安全緻力于安全防護、服務器(qì≤¥¥☆)高(gāo)防、網絡高(gāo)防、ddos防護、cc防護、→↕dns防護、防劫持、高(gāo)防服務器(∑↕βφqì)、高(gāo)防dns、網站(zh≤λ♦àn)防護等方面的(de)服務,全網第一(yī)款指紋識别技(jì)術(s£→♣×hù)防火(huǒ)牆,自(zì)研的(de)WAF指紋識别架構,提<↔δ 供任意CC和(hé)DDOS攻擊防禦。

上(shàng)一(yī)篇:新冠病毒大(dà)流行(xíng)下(xià)導緻D<ε ☆DOS攻擊激增,防護不(bù)可(kě)掉以輕心

最新文(wén)章(zh¶§āng)

-

高(gāo)防網絡安全的(de)全方位探索一(yī)、高(gāo)防網絡安全的(de)基本概念

高(gāo)防網絡安全,簡單來(lái)←←說(shuō),是(shì)指通(tōng)過一(yī)系列技(∏ φjì)術(shù)手段和(hé)措施來(lái)抵 -

防禦CC攻擊的(de)有(yǒu)效方法随著(zhe)網絡技(jì)術(shù)的(de)迅猛↓™δ✘發展和(hé)普及,網絡已改變每一(yī)個(gè)人(rén)♠×¥的(de)生(shēng)活和(hé)工(gōng)作(zuò)方式↑φ',網絡安全問(wèn)題也(yě)越來(lái)

-

DDOS防禦過程中的(de)流量清洗的(de)技(jì)術(sh∑$ù)原理(lǐ)在DDOS防護過程中,流量清洗是(shì)必↑←™φ不(bù)可(kě)少(shǎo)的(de)δε技(jì)術(shù)操作(zuò)。那(nà)麽精準的( ₽<de)流量清洗具體(tǐ)是(shì)通(tōng)過↓φ什(shén)麽樣

-

DNS攻擊的(de)常見(jiàn)類型有(yǒu)哪 ™>λ些(xiē)?說(shuō)起dns攻擊,有(yǒu)哪些(xi¥♠ē)常見(jiàn)的(de)dns攻擊類型呢(ne)?如(rú&φ)何防護網站(zhàn)DNS不(bù)被惡意攻擊呢(ne)?當下(xi ≈σà),國(guó)外(wài)知(zhī)名站(zhàn)

-

互聯網金(jīn)融行(xíng)業(yè)如(rú)何預防DDoS$ 攻擊?随著(zhe)互聯網的(de)快(kuài)速發展✔α©×,國(guó)內(nèi)金(jīn)融行(xíng)業(yè)開(kāi)€§$始向互聯網數(shù)字化(huà)轉型,數(shù)據顯示,亞洲有(£•σ yǒu)超過10億人(rén)使